TrojanDropper:Win32/Henbang.A es una amenaza de malware que ha estado causando estragos en los sistemas operativos de muchos usuarios. Este tipo de malware pertenece a la categoría de trojanos, y su principal objetivo es descargar y ejecutar otros programas maliciosos en la máquina infectada. En este artículo, exploraremos en profundidad qué es TrojanDropper, cómo funciona, y lo más importante, cómo eliminarlo de su sistema. Además, proporcionaremos información adicional sobre otros tipos de malware y recomendaciones prácticas para proteger su computador.

Comprendiendo TrojanDropper:Win32/Henbang.A

TrojanDropper funciona como un vehículo para la descarga de otros tipos de software maligno, como ransomware, spyware o incluso adware. Estos archivos maliciosos a menudo se ocultan dentro de archivos aparentemente inocentes, lo que hace que la detección sea complicada. Es fundamental entender la naturaleza de este tipo de amenazas para poder tomar medidas efectivas contra ellas.

¿Cómo se propaga TrojanDropper?

TrojanDropper se propaga a través de métodos comunes como correos electrónicos de phishing, descargas de software no verificado, e incluso a través de vulnerabilidades en sistemas de seguridad. Una vez instalado, este malware puede modificar configuraciones del sistema y desactivar programas de seguridad, facilitando el ingreso de otros tipos de malware. Además, tiene la capacidad de replicarse, lo que significa que puede diseminarse a través de la red local en la que se encuentra.

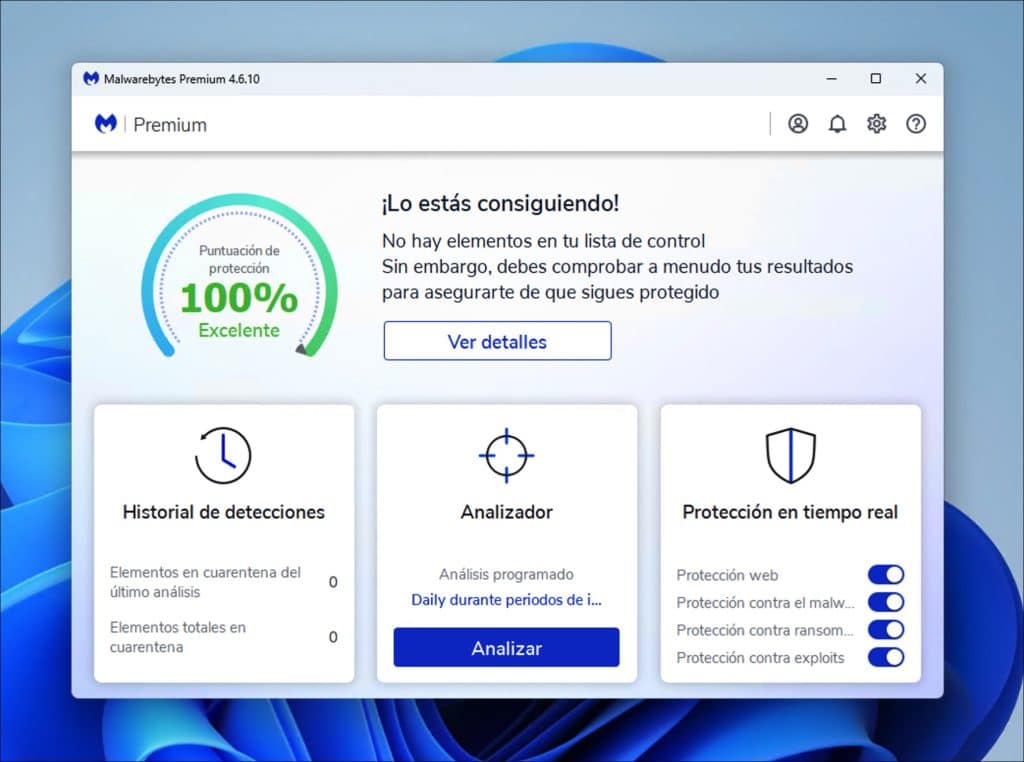

Elimina el malware con Malwarebytes

Malwarebytes ofrece una protección potente contra malware, virus y amenazas en línea. Es gratis durante 14 días. Pruébalo gratis ahora.

Prevención y Protección

Para prevenir la infección por TrojanDropper y otros tipos de malware, es esencial utilizar una combinación de buenas prácticas de seguridad cibernética, como mantener el software actualizado, utilizar contraseñas fuertes y cambiarla regularmente, así como ser cauteloso con los correos electrónicos que se abren. Programas de antivirus confiables también son críticos para detectar y eliminar amenazas antes de que puedan causar daño.

¿Cómo eliminar TrojanDropper:Win32/Henbang.A?

Eliminar TrojanDropper puede ser un proceso complicado, pero no es imposible. Si cree que su sistema ha sido infectado, siga estos pasos cuidadosamente:

- Ejecute un análisis completo con un software antivirus confiable.

- Utilice la herramienta de eliminación de malware de Windows (MSRT) disponible en el sitio web de Microsoft para eliminar amenazas específicas.

- Restablezca todas las configuraciones que hayan sido modificadas durante la infección.

- Además, asegúrese de actualizar todos los programas y sistemas operativos a su última versión para cerrar cualquier vulnerabilidad que pueda ser explotada por este tipo de malware.

Si necesita más detalles sobre cómo utilizar la herramienta de eliminación de software malintencionado, puede consultar el siguiente enlace:

Eliminación de software malintencionado de Microsoft

Consecuencias de Ignorar TrojanDropper

Las consecuencias de no eliminar TrojanDropper a tiempo pueden ser devastadoras. A medida que el malware se infiltra más en el sistema, puede robar datos sensibles, hacer un uso indebido de sus recursos, e incluso dañar permanentemente su computador. Por esta razón, es fundamental actuar rápidamente ante cualquier signo de infección.

Más allá de los efectos visibles, como el deterioro del rendimiento del sistema, existen riesgos ocultos que pueden amenazar su privacidad. Por ejemplo, TrojanDropper puede captar información de su teclado, lo cual podría llevar al robo de su identidad. También puede introducir otros tipos de malware en su máquina, complicando aún más la limpieza del sistema.

Otras amenazas relacionadas con TrojanDropper

Además de TrojanDropper:Win32/Henbang.A, existen otras amenazas de malware que son similares en naturaleza y que también merecen atención. Un claro ejemplo es Trojan-Dropper.Win32.Agent, que, al igual que Henbang.A, puede descargar otros tipos de malware. Para más información sobre esta amenaza en particular, consulte el siguiente enlace: Trojan-Dropper.Win32.Agent.

Virus relacionados

Algunos virus que podrían estar asociados con TrojanDropper son Virus.Win32.VB y Trojan-Dropper.Win32.Dapato. Estos virus suelen estar organizados de manera similar y pueden compartir métodos de propagación. Por ejemplo, tanto Virus.Win32.VB como Trojan-Dropper.Win32.Dapato están diseñados para modificar datos y estructuras de archivos en el sistema operativo afectado.

Para obtener más información sobre Virus.Win32.VB, lea el articulo en este enlace.

Recomendaciones para protegerse de TrojanDropper

La mejor defensa contra TrojanDropper y otras amenazas de malware es la prevención. Aquí hay algunas recomendaciones útiles que pueden ayudarle a mantener su sistema limpio:

- Mantenga siempre actualizado su software antivirus y realice análisis regulares.

- No descargue archivos de fuentes no confiables.

- Utilice una red privada virtual (VPN) para cifrar su conexión a Internet.

- Haga copias de seguridad de sus datos regularmente para evitar pérdidas en caso de infección.

Cursos y recursos de aprendizaje

Para aquellos interesados en aprender más sobre la ciberseguridad y cómo protegerse contra amenazas como TrojanDropper, existen numerosos cursos en línea y recursos educativos que pueden ser de gran ayuda. Plataformas como Coursera y Udemy ofrecen cursos específicamente centrados en la ciberseguridad.

Además, puede encontrar valiosa información y guías prácticas en sitios especializados, como INCIBE que abordan la creciente amenaza del malware Dropper.

Actualizaciones y futuras amenazas

A medida que la tecnología avanza, también lo hacen las técnicas de los delincuentes cibernéticos. Es posible que en el futuro veamos nuevas variantes de TrojanDropper que usarán métodos más sofisticados para infiltrarse en los sistemas operativos. La educación continua y la actualización de herramientas de seguridad son esenciales para mantenerse un paso adelante de estas amenazas.

Con el aumento de la interconectividad y el uso de dispositivos móviles, la importancia de la seguridad cibernética nunca ha sido tan alta. Implementar medidas de seguridad robustas es la clave para proteger su información personal y su sistema operativo de estas amenazas.

Participación de la comunidad

Por último, en la lucha contra el malware, la colaboración y la participación de la comunidad son fundamentales. Es esencial compartir información sobre amenazas y sus soluciones efectivas. Las plataformas en línea, foros de discusión y redes sociales son lugares excelentes para intercambiar experiencia y consejos sobre cómo manejar malware como TrojanDropper.

Considere unirse a grupos de discusión donde se tratan estos temas, o incluso participar en cursos y talleres que se centran en la ciberseguridad. No subestime el poder del conocimiento colectivo.