¿Qué es Trojan:Win32/BHO.AI?

Trojan:Win32/BHO.AI es un tipo de malware clasificado como un troyano que está diseñado para infiltrarse en sistemas operativos Windows. Este tipo de amenaza puede emplear diversas técnicas para ocultarse y evitar su detección. A menudo, se disfraza como un programa legítimo o se presenta como un archivo que parece inofensivo, pero su intención es robar información del usuario, como contraseñas, datos bancarios o cualquier información sensible que pueda ser almacenada en el dispositivo.

Además de robar información, este malware puede causar daños en el sistema operativo, alterar configuraciones y, en algunos casos, permitir el acceso remoto a un atacante. La eliminación o desinfección de este tipo de troyano es crucial para mantener la seguridad y la integridad de los datos. Existen varias estrategias para identificar y eliminar Trojan:Win32/BHO.AI, así como protegerse de futuras infecciones.

Cómo identificar Trojan:Win32/BHO.AI

Identificar la presencia de Trojan:Win32/BHO.AI en un sistema puede ser complicado, pero hay ciertos indicadores que pueden ayudar a los usuarios a detectar su actividad maliciosa. Estos incluyen:

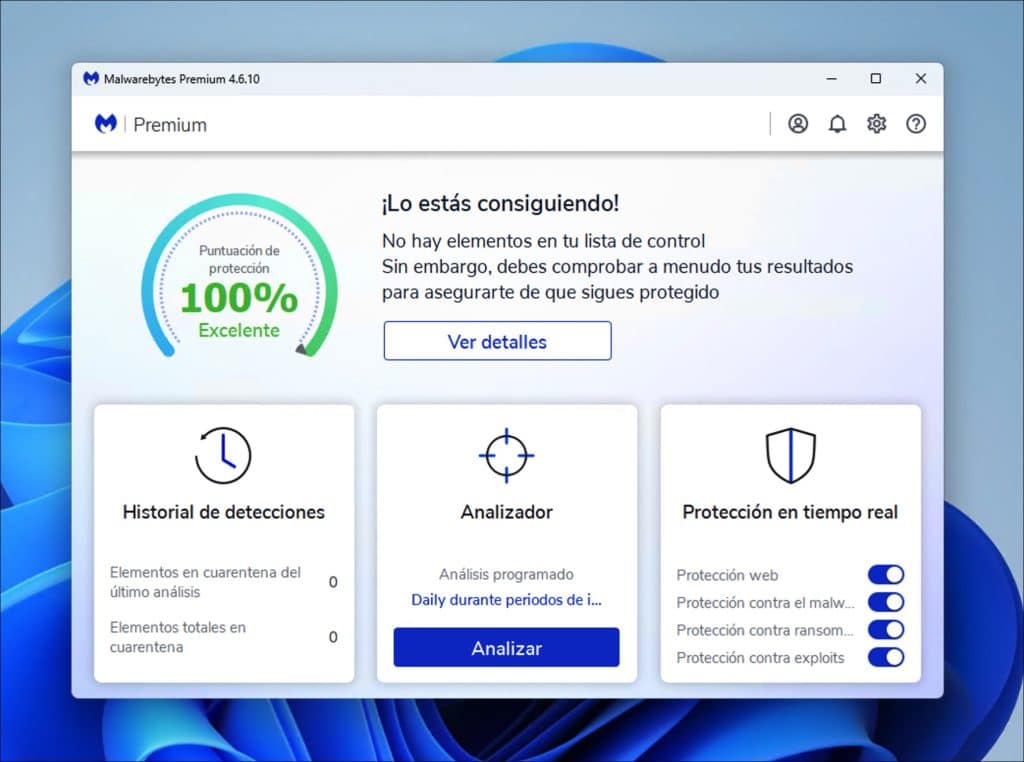

Elimina el malware con Malwarebytes

Malwarebytes ofrece una protección potente contra malware, virus y amenazas en línea. Es gratis durante 14 días. Pruébalo gratis ahora.

- Aumento inusual en el uso del CPU: si el ordenador se vuelve significativamente más lento y la CPU muestra altos niveles de actividad incluso cuando no se están ejecutando muchos programas, podría ser una señal de infección.

- Redirecciones de navegador: si al navegar por la web, el usuario es redirigido a páginas que no solicitó, esto puede ser un signo de que un troyano está presente.

- Ventanas emergentes sospechosas: aparecer ventanas emergentes que ofrecen evitar mejoras rápidas en el rendimiento o promesas de antivirus gratuitos

- Archivos y programas extraños: la aparición repentina de programas que el usuario no recuerda haber instalado es una señal de advertencia.

Además, se pueden utilizar herramientas específicas que escanean el sistema en busca de malware, tales como antivirus y software anti-malware, que ayudan a identificar y eliminar las amenazas existentes.

Métodos de propagación

La propagación de Trojan:Win32/BHO.AI puede ocurrir a través de diversos métodos. Reconocer cómo este troyano accede a un sistema es fundamental para evitar infecciones futuras. Algunas de las formas más comunes incluyen:

- Descargas de software malicioso: descargar archivos de sitios web poco confiables o piratas puede llevar a la instalación inadvertida de este tipo de software.

- Correos electrónicos de phishing: mensajes que parecen provenientes de fuentes legítimas que solicitan descarga de archivos adjuntos maliciosos.

- Exploit kits: estos kits pueden aprovechar vulnerabilidades en el software del usuario para instalar troyanos sin su conocimiento.

Los usuarios deben ser cautelosos al abrir correos electrónicos de desconocidos o al descargar software de internet. La educación sobre seguridad digital es vital para prevenir problemas de malware.

Consecuencias de estar infectado

Las consecuencias de ser infectado por Trojan:Win32/BHO.AI pueden ser severas. Desde el robo de información personal hasta el control completo del dispositivo por parte de un atacante, la situación puede deteriorarse rápidamente.

Robo de información: la exposición de datos sensibles puede comprometer cuentas bancarias y otras áreas críticas.

Compromiso de la privacidad: la información privada puede ser utilizada para chantajes o para el uso indebido de la identidad.

Impacto financiero: además de posibles robos, un ataque de este tipo puede requerir la intervención de expertos en ciberseguridad, lo que tiene un costo significativo.

Algunas víctimas también han reportado comportamientos extraños en sus dispositivos, como reinicios inesperados y bloqueos, indicando que un troyano está operando en segundo plano.

Cómo eliminar Trojan:Win32/BHO.AI

La eliminación de Trojan:Win32/BHO.AI es esencial para restaurar la seguridad del sistema. A continuación se presentan varios pasos que los usuarios deben seguir:

- Desconectar de Internet: desconectar el equipo de la red evita que el malware se comunique con servidores externos para recibir instrucciones.

- Diligencia en la identificación: escanear el sistema utilizando software antivirus confiable es esencial para iniciar el proceso de eliminación.

- Eliminar archivos sospechosos: a través del escaneo, el software puede ofrecer opciones para eliminar archivos infectados; asegúrese de seguir estas recomendaciones.

- Restaurar configuraciones originales: restaurar los navegadores y otras configuraciones de sistema que pudieron haber sido alteradas debido a la infección.

- Instalar actualizaciones: mantener el sistema operativo y el software de seguridad actualizado puede ayudar a prevenir futuras infecciones.

Recuerde también que la prevención es mejor que la curación. Utilice contraseñas fuertes, no comparta información sensible y realice copias de seguridad regularmente.

Uso de software especializado

Existen múltiples programas diseñados específicamente para eliminar troyanos como Trojan:Win32/BHO.AI. Algunas recomendaciones incluyen:

- Malwarebytes: es un software altamente recomendado y eficaz para limpiar sistemas infectados.

- Spybot Search and Destroy: este programa ofrece herramientas avanzadas para eliminar amenazas y proteger el dispositivo.

- Avast Free Antivirus: una solución gratuita que proporciona protección efectiva contra una variedad de malware, incluido Trojan:Win32/BHO.AI.

Al elegir software de eliminación de malware, es crucial verificar las reseñas y la efectividad del mismo. Asimismo, se debe garantizar que los programas se descarguen desde sitios oficiales para evitar instalar más malware.

Prevención: claves para evitar futuras infecciones

La prevención es la mejor estrategia contra el malware. Aquí algunos consejos para evitar la infección por parte de troyanos como Trojan:Win32/BHO.AI:

- Mantener el software actualizado: realizar actualizaciones frecuentes del sistema operativo y aplicaciones es crucial para la seguridad.

- Usar soluciones de seguridad: utilizar software antivirus y anti-malware y mantenerlo activado puede proteger contra infecciones.

- No hacer clic en enlaces sospechosos: ser precavido con correos electrónicos y mensajes que contienen enlaces dudosos.

- Cuidado al navegar: evita descargar contenido de sitios no verificados.

Implementar buenas prácticas digitales no solo protege tu información, sino que también mantiene el dispositivo saludable y operativo. Además, si se tiene una organización, es recomendable realizar capacitaciones de seguridad cibernética para educar a los empleados sobre cómo identificar y manejar amenazas potenciales.

Crea contraseñas seguras

Las contraseñas son fundamentales para la seguridad en línea. Se recomienda crear contraseñas complejas que contengan una combinación de letras, números y caracteres especiales. Además, es importante cambiar las contraseñas periódicamente y no usar la misma contraseña para múltiples cuentas.

Algunas herramientas de gestión de contraseñas pueden ayudar a generar y almacenar contraseñas de manera segura, lo que reduce la carga de recordar cada contraseña específica.

Reflexiones Finales

La seguridad cibernética es responsabilidad de todos. Conocer tipos de malware, como Trojan:Win32/BHO.AI, es fundamental para proteger nuestros dispositivos y nuestra información. Mantenerse actualizado sobre las últimas amenazas y consejos de seguridad puede marcar la diferencia entre ser víctima de un ataque o disfrutar de una navegación segura.