El virus Trojan:Win32/Skintrim.C es una amenaza de malware que se camufla como software legítimo, engañando a los usuarios para que lo instalen sin saber que está comprometiendo la seguridad de sus dispositivos. Este tipo de troyano puede causar estragos en el sistema operativo de un ordenador, causando lentitud, fallos y brechas de seguridad. En este artículo, se explorarán los detalles sobre Trojan:Win32/Skintrim.C, sus métodos de propagación y, lo más importante, cómo eliminarlo de forma efectiva para proteger tu dispositivo.

¿Cómo funciona Trojan:Win32/Skintrim.C?

Trojan:Win32/Skintrim.C es un ejemplar de troyano que opera de manera insidiosa. Una vez instalado en un sistema, puede descargar otros tipos de malware o incluso permitir el acceso no autorizado a los cibercriminales. Usualmente se presenta como un programa útil, lo que lo hace aún más peligroso, ya que los usuarios pueden confiar en él sin saber que su integridad está comprometida.

Los troyanos como este suelen infectar computadoras a través de archivos adjuntos de correos electrónicos maliciosos, descargas desde sitios no seguros o incluso mediante la explotación de vulnerabilidades en software desactualizado. Por lo tanto, la prevención es una parte esencial para evitar su instalación. Mantente siempre actualizado y utiliza software de seguridad confiable.

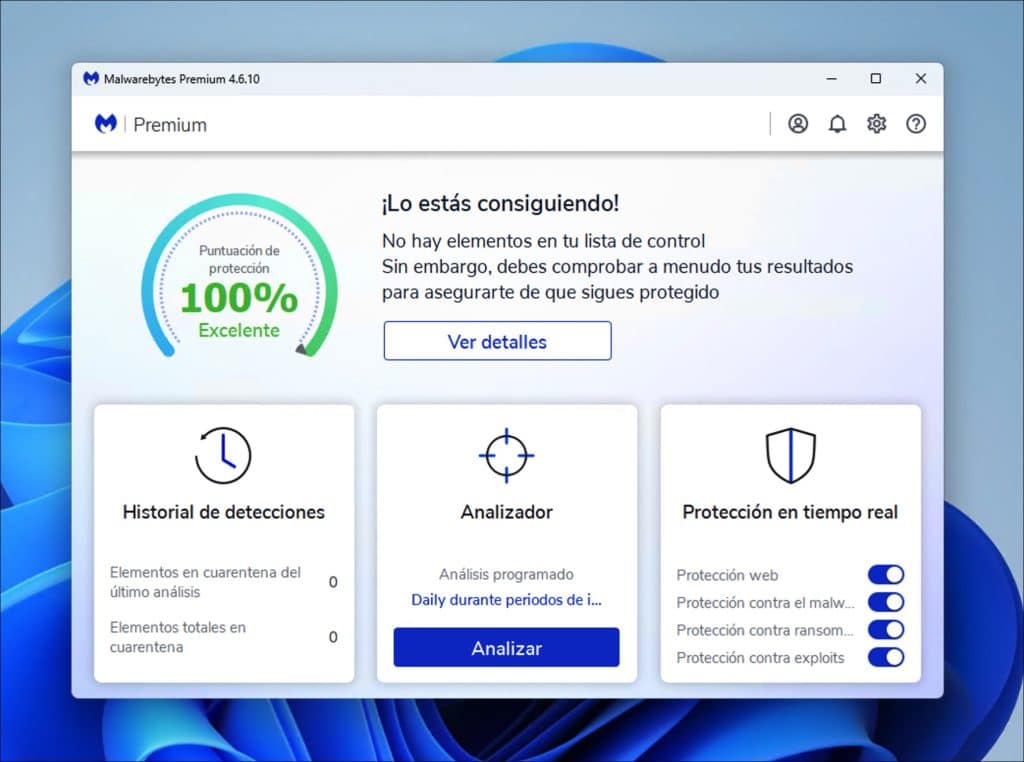

Elimina el malware con Malwarebytes

Malwarebytes ofrece una protección potente contra malware, virus y amenazas en línea. Es gratis durante 14 días. Pruébalo gratis ahora.

Características de Trojan:Win32/Skintrim.C

Uno de los aspectos más destacados de Trojan:Win32/Skintrim.C es su capacidad para camuflarse como software legítimo. Esto significa que puede desactivar las herramientas de seguridad y recibir comandos de un servidor remoto.

Además, aquí hay algunas características importantes:

- Descarga de otros malware como ransomware o spyware.

- Modificación de configuraciones del sistema operativo.

- Robo de información sensible como contraseñas y datos bancarios.

Es crucial reconocer que las manifestaciones de este tipo de troyano no siempre son inmediatas; a menudo, los síntomas pueden aparecer gradualmente a medida que el malware se asienta en el sistema.

¿Cómo puedes darte cuenta de que tienes el troyano?

Existen varios indicadores que pueden señalar la presencia de Trojan:Win32/Skintrim.C en tu sistema:

- Inicio lento del sistema operativo.

- Programas que se bloquean o no responden.

- Aumento inexplicable del uso de datos.

- Aparición de ventanas emergentes de publicidad.

- Rendimiento inusual de programas que antes funcionaban correctamente.

Si notas alguno de estos síntomas, es vital que actúes rápidamente para mitigar el daño potencial que este malware puede causar. Cuanto antes actúes, mejores serán las posibilidades de una recuperación exitosa.

Pasos para eliminar Trojan:Win32/Skintrim.C

Eliminar un troyano puede ser un proceso delicado, y es recomendable seguir estos pasos cuidadosamente. A continuación se presentan los pasos a seguir para eliminar Trojan:Win32/Skintrim.C:

Paso 1: Usar software antivirus

El primer paso en la eliminación de este malware es utilizar un software antivirus de confianza. Muchos programas antivirus tienen capacidades diseñadas para identificar y eliminar troyanos:

- Ejecuta un análisis completo del sistema.

- Elimina los archivos identificados como troyanos.

Asegúrate de mantener tu software antivirus actualizado para maximizar su efectividad.

Paso 2: Desinstalar programas sospechosos

Después de ejecutar un análisis, es fundamental inspeccionar manualmente los programas instalados en tu sistema:

- Ve a la sección de ‘Programas y características’ en el Panel de control.

- Desinstala cualquier software que no reconozcas o que parezca sospechoso.

Es una buena práctica realizar una revisión periódica de los programas instalados en tu dispositivo.

Paso 3: Restaurar sistema

Si la infección ha causado problemas considerables en el sistema, se puede considerar la restauración del sistema:

- Accede a ‘Restaurar sistema’ desde el Panel de control.

- Selecciona un punto de restauración anterior a la instalación del virus.

Ten en cuenta que esta opción puede no eliminar completamente el troyano si ya ha realizado cambios excesivos en el sistema.

Paso 4: Mantener medidas de seguridad

Después de eliminar el malware, es crucial reforzar la seguridad de tu equipo:

- Asegúrate de que el sistema operativo esté actualizado con los últimos parches de seguridad.

- Instala un bloqueador de anuncios y considera cambiar a un navegador web más seguro.

Además, siempre haz copias de seguridad de tus datos importantes en un dispositivo de almacenamiento externo o en la nube para protegerte en caso de futuras infecciones.

Aumentando la concienciación sobre la seguridad cibernética

La prevención es clave en la lucha contra el malware, y es imperativo que los usuarios estén educados sobre las amenazas que circulan en línea, como Trojan:Win32/Skintrim.C. Aquí hay algunas pautas para mantener tu sistema seguro:

- Evitar descargar software de fuentes no confiables.

- No abrir correos electrónicos de remitentes desconocidos.

- Mantener siempre actualizado el sistema operativo y las aplicaciones.

La adopción de prácticas de seguridad cibernética es esencial para proteger los dispositivos y la información personal.

Ejemplo de precauciones cibernéticas

Un ejemplo interesante de la importancia de la ciberseguridad se puede encontrar en el uso de contraseñas seguras. Muchos usuarios a menudo reutilizan contraseñas para diferentes cuentas, lo que aumenta significativamente el riesgo. Utilizar un gestor de contraseñas puede ayudar a generar y almacenar contraseñas fuertes, añadiendo una capa adicional de seguridad a tú vida digital.

Recursos adicionales

Existen múltiples recursos donde puedes aprender más sobre la seguridad en línea y la eliminación de malware:

- ¿Cómo eliminar el virus Wacatac?

- Guía de desinfección para Trojan.Win32.Generic

- Centro de recursos de Kaspersky sobre troyanos

A medida que la ciberseguridad evoluciona, el conocimiento sobre cómo defenderse de las amenazas de malware se vuelve fundamental.